컴퓨터를 바꿔서 다시 설치하는 김에 처음부터 정리해보려고 한다.. 너무 어렵다.

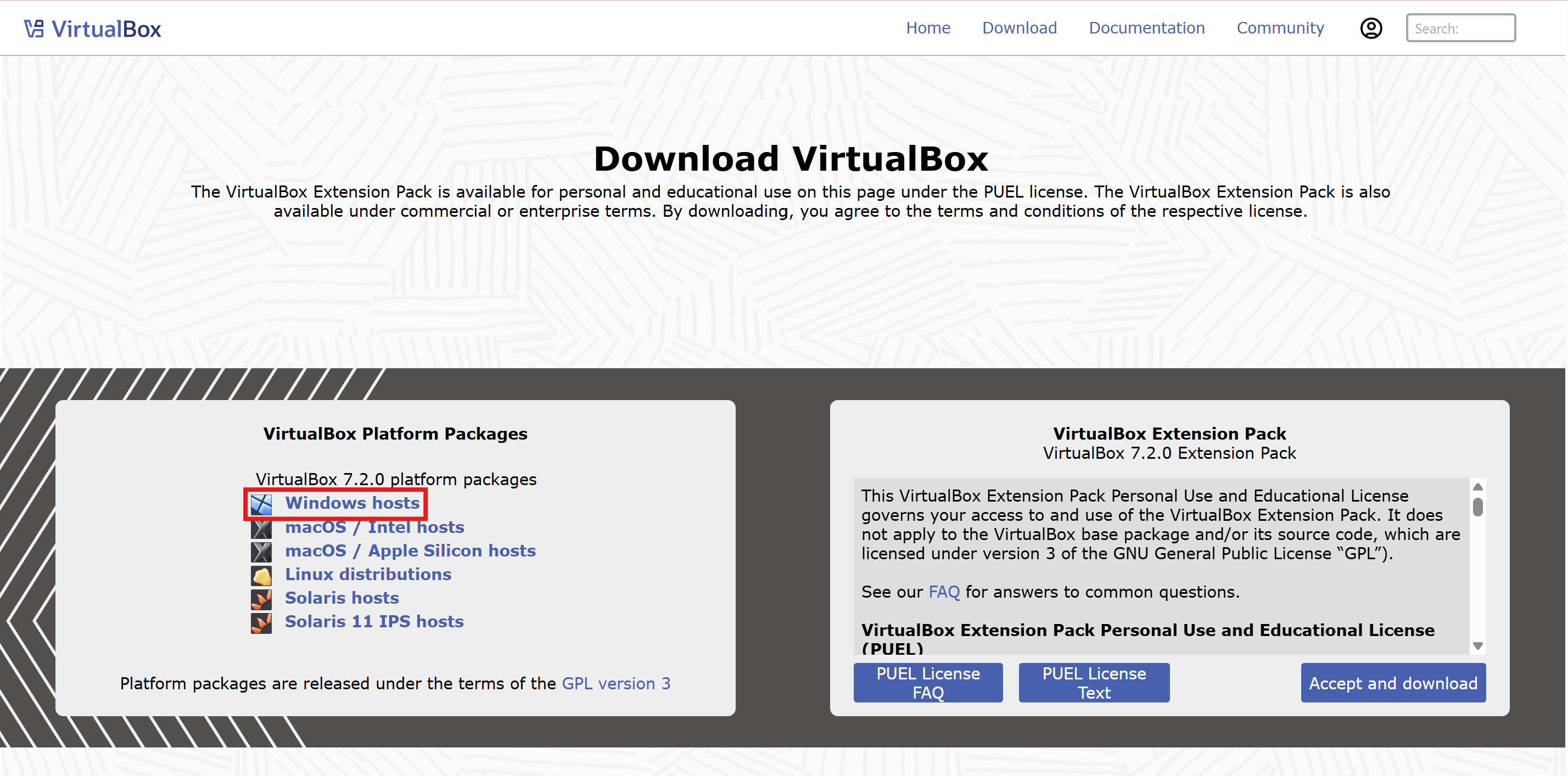

1. VirtualBox 설치 (https://www.virtualbox.org/wiki/Downloads)

.exe 파일이라서 바로 설치하고 실행하면 된다. 처음에 라이센스 동의하고 그냥 계속 다음 누르면 됨.

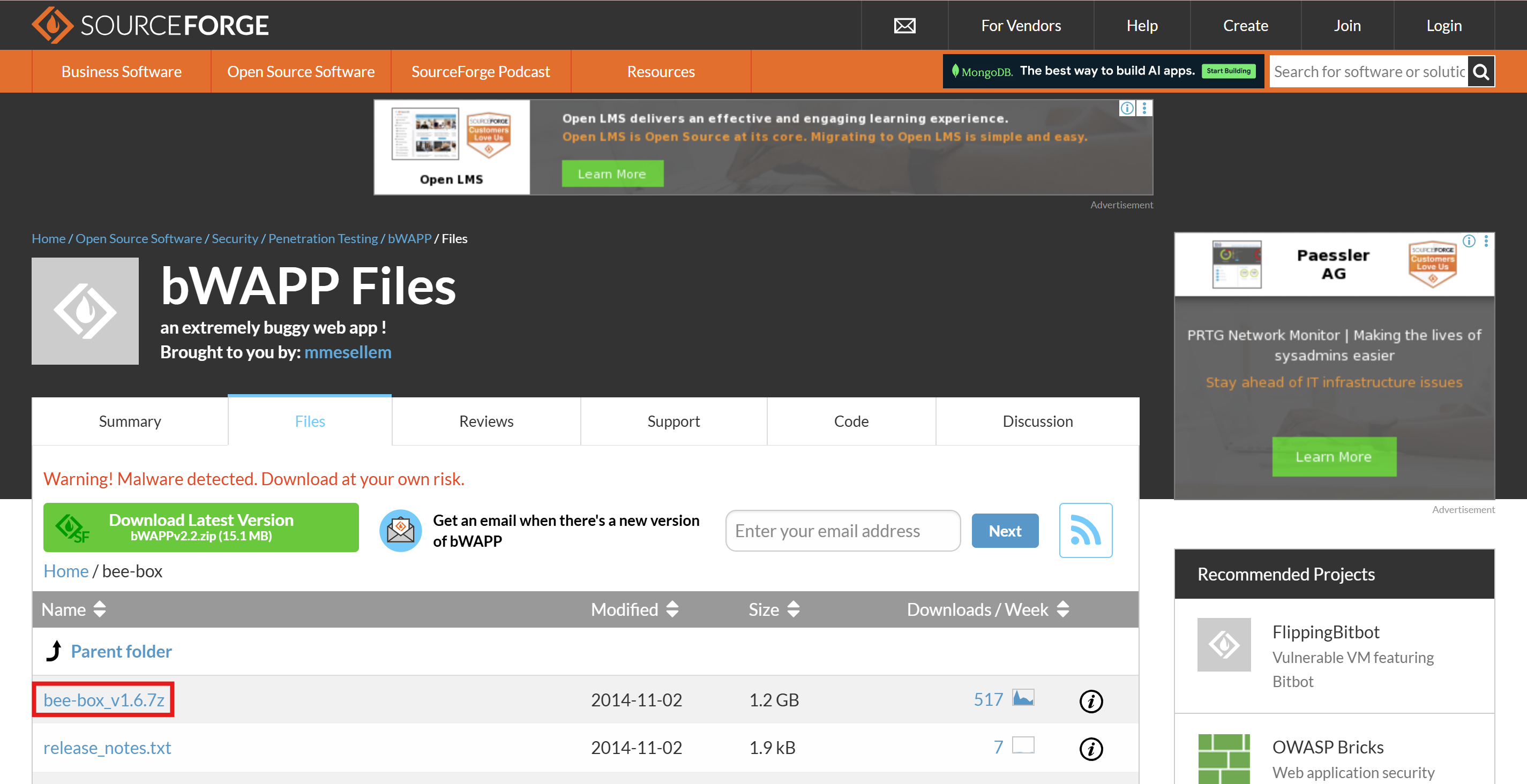

2. bWAPP 환경 설치 (https://sourceforge.net/projects/bwapp/files/bee-box/)

위 압축파일을 다운받고 압축을 푼다. (반디집 추천! 7z 파일이라 안 열릴 수도 있다..)

버추얼박스에 들어가서 새로 만들기를 클릭한다.

중요한건 OS 설정 부분이다. Linux - Ubuntu (32bit)로 설정한다.

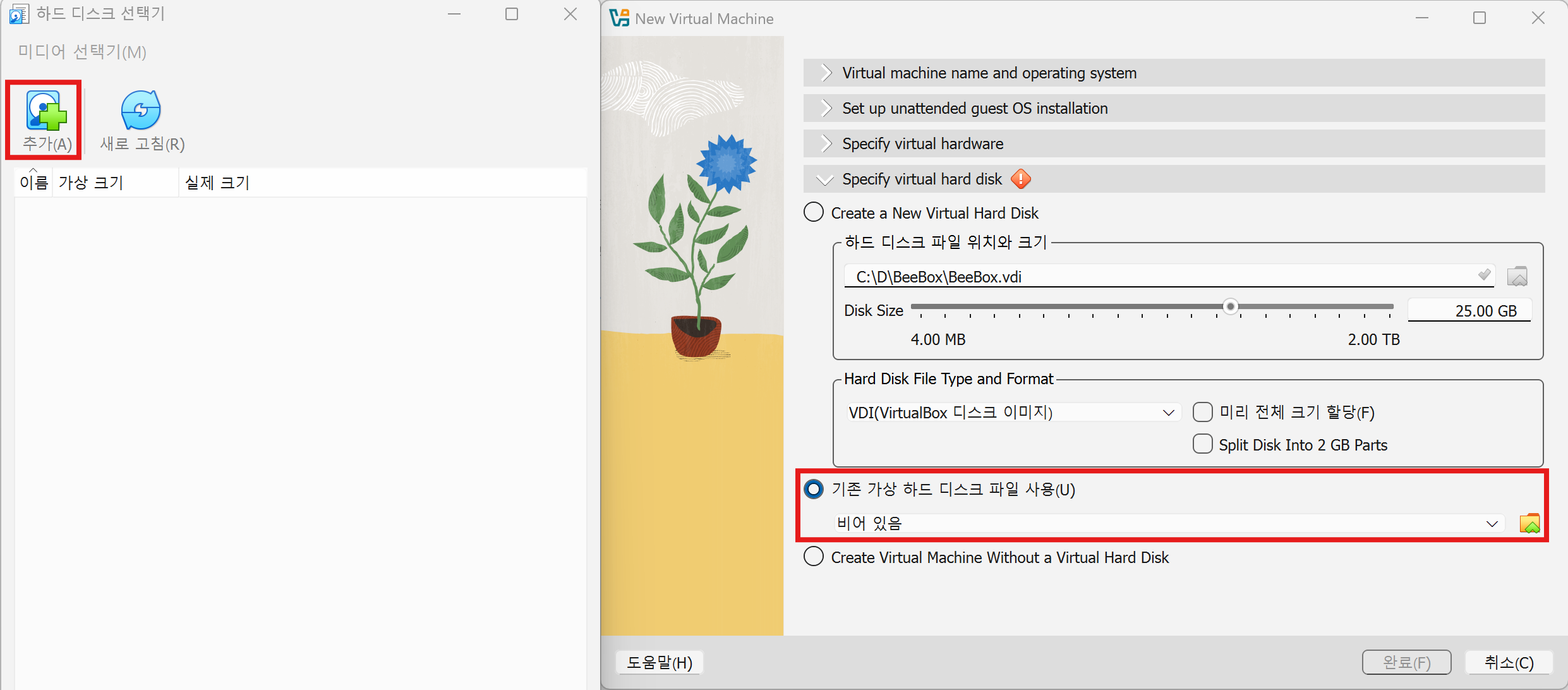

아래 하드디스크 부분을 클릭하고 기존 가상 하드 디스크 파일 사용을 누른다.

그럼 왼쪽과 같은 창이 뜨는데 추가를 누르고 아까 압축을 푼 폴더를 찾아가면 된다.

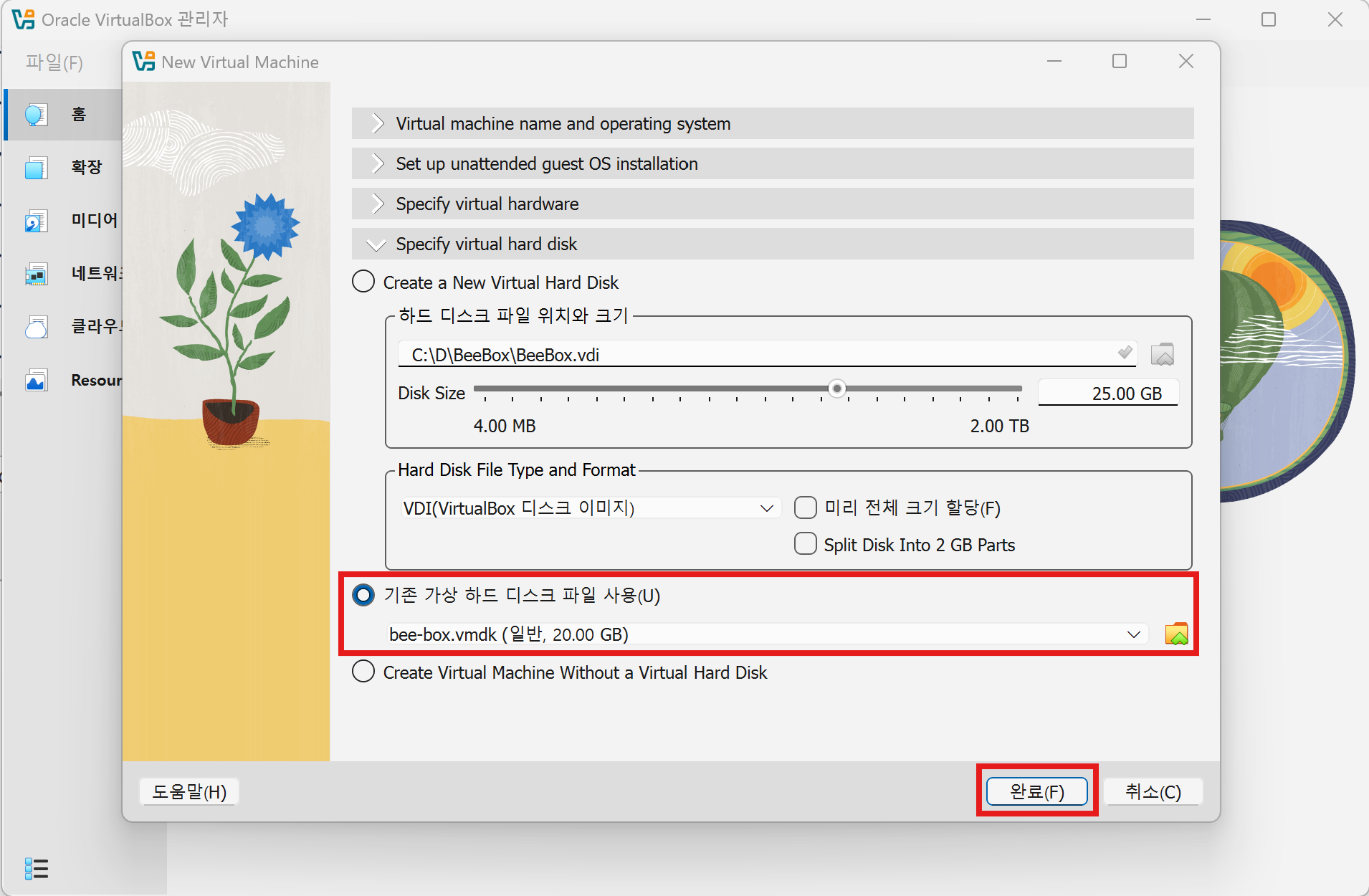

완료를 누르면 된다.

그리고 네트워크 설정 - 호스트 전용 어댑터로 설정한다.

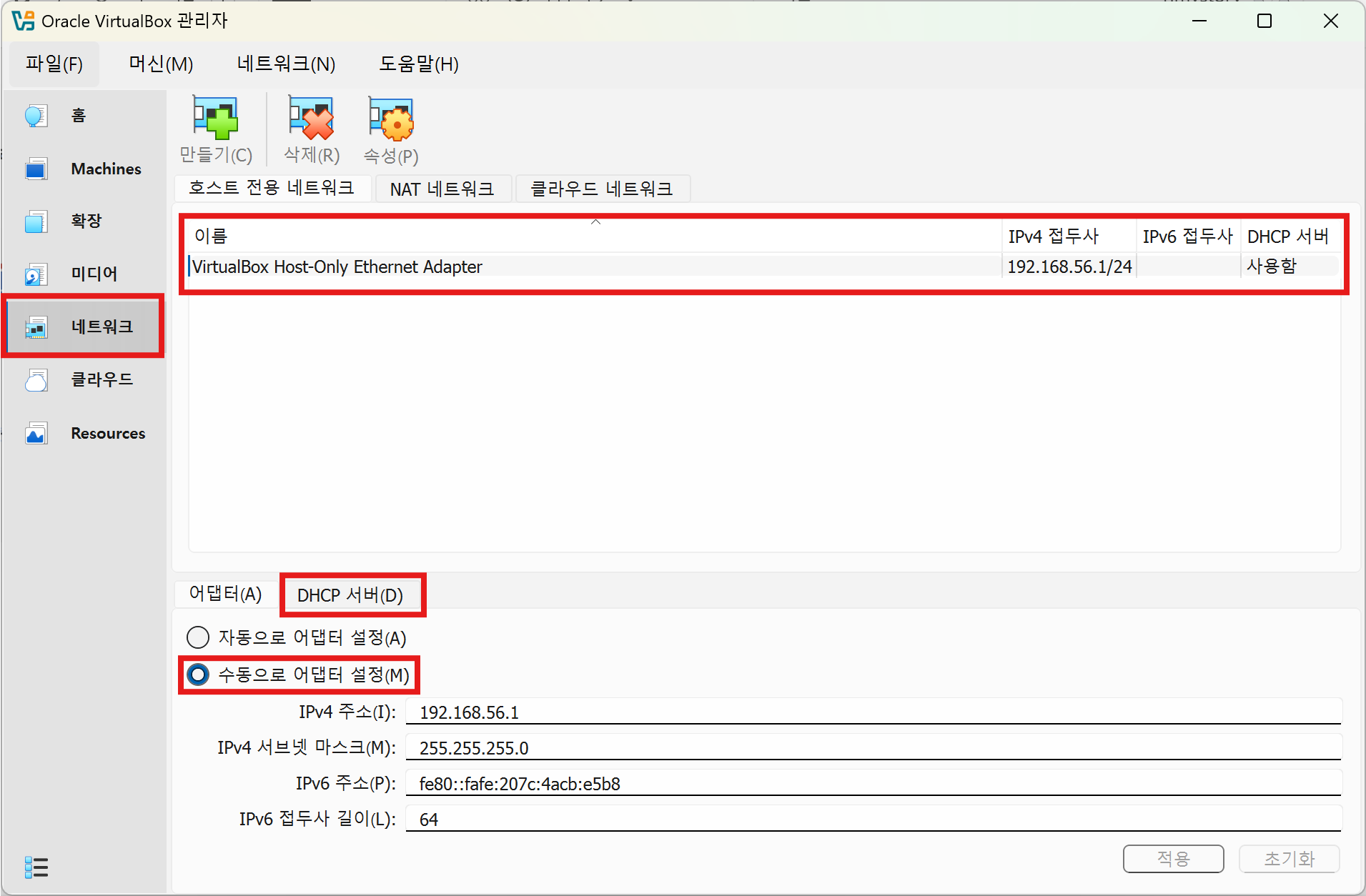

먼저 네트워크 설정에서 이렇게 설정한다. IP주소는 상관없다. DHCP 서버도 들어가서 켜준다.

그 다음 Machines - 비박스 가상머신 설정에도 들어가서 아래와 같이 설정한다.

이렇게 설정하면 된다.

*만약 이렇게 설정했는데 비박스 가상머신이 안켜질 경우... (몇 시간 동안 뒤져본 결과 찾아냈다)

Windows 10/11에서 Hyper-V가 켜져 있으면 VirtualBox 네트워크가 꼬일 수 있다.

- PowerShell 관리자 모드에서 아래 명령으로 Hyper-V 를 끈다.

dism.exe /Online /Disable-Feature:Microsoft-Hyper-V-All

명령어 실행 후 컴퓨터를 재부팅하면 될 것이다... 안되면 AI 활용 추천드립니다...

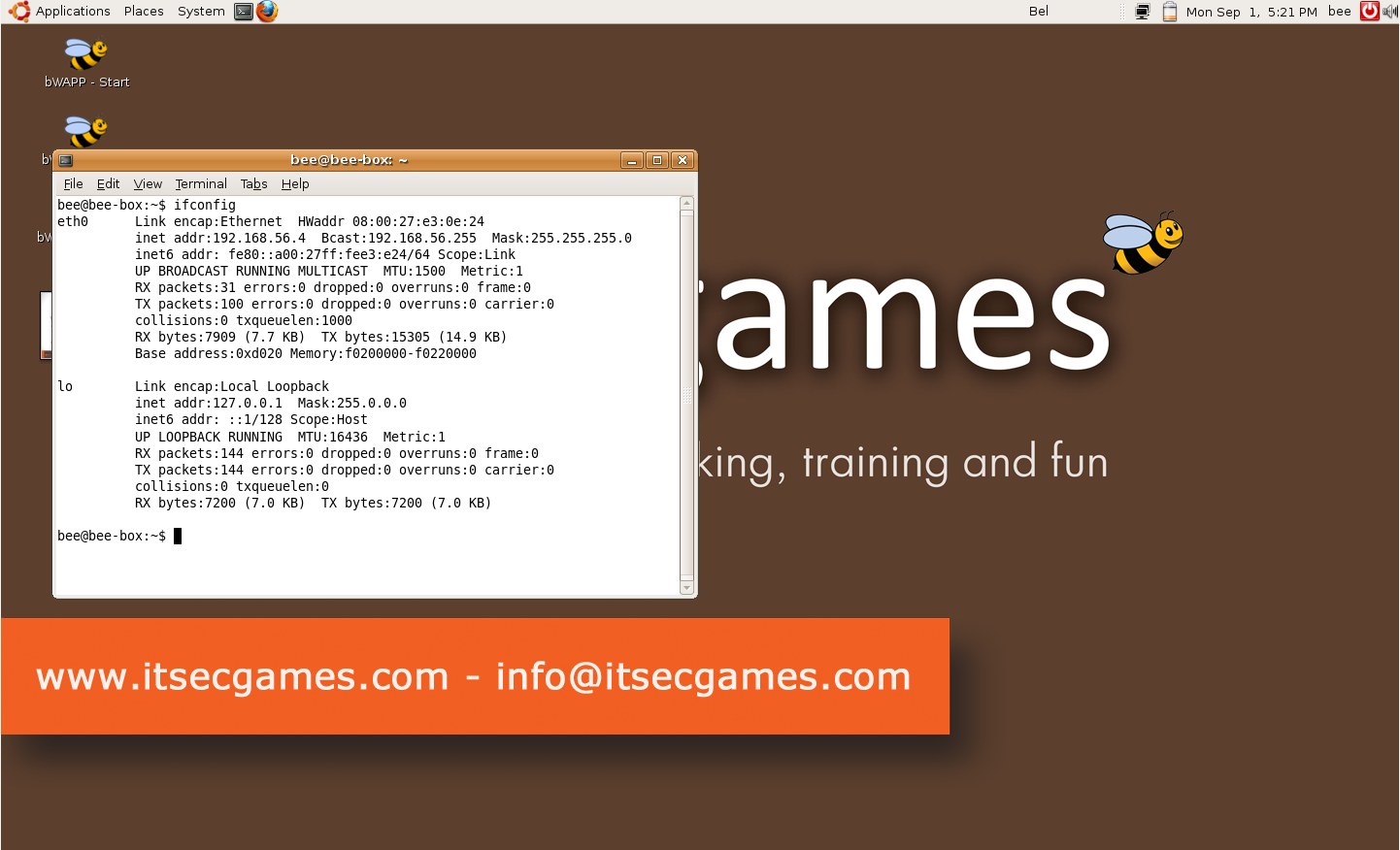

설치 후 최종 화면이다. 로그인 시 아이디/비밀번호는 bee/bug 이다.

3. Kali Linux (공격자 환경) 설치

버프스위트, SQLMap 등으로 공격할 때는 호스트 컴퓨터보다 칼리에서 실행하는 것이 좋다. (모두 설치되어 있다.)

페이지에 접속하여 아래 파일을 다운 받는다. (https://www.kali.org/get-kali/#kali-virtual-machines)

7z 압축파일이 다운받아지면 반디집으로 적당한 곳에 압축을 푼다.

그리고 버추얼박스에서 추가해야 한다. (새로만들기x)

아까 압축을 풀어둔 폴더에 들어가 파일을 선택하고 연다.

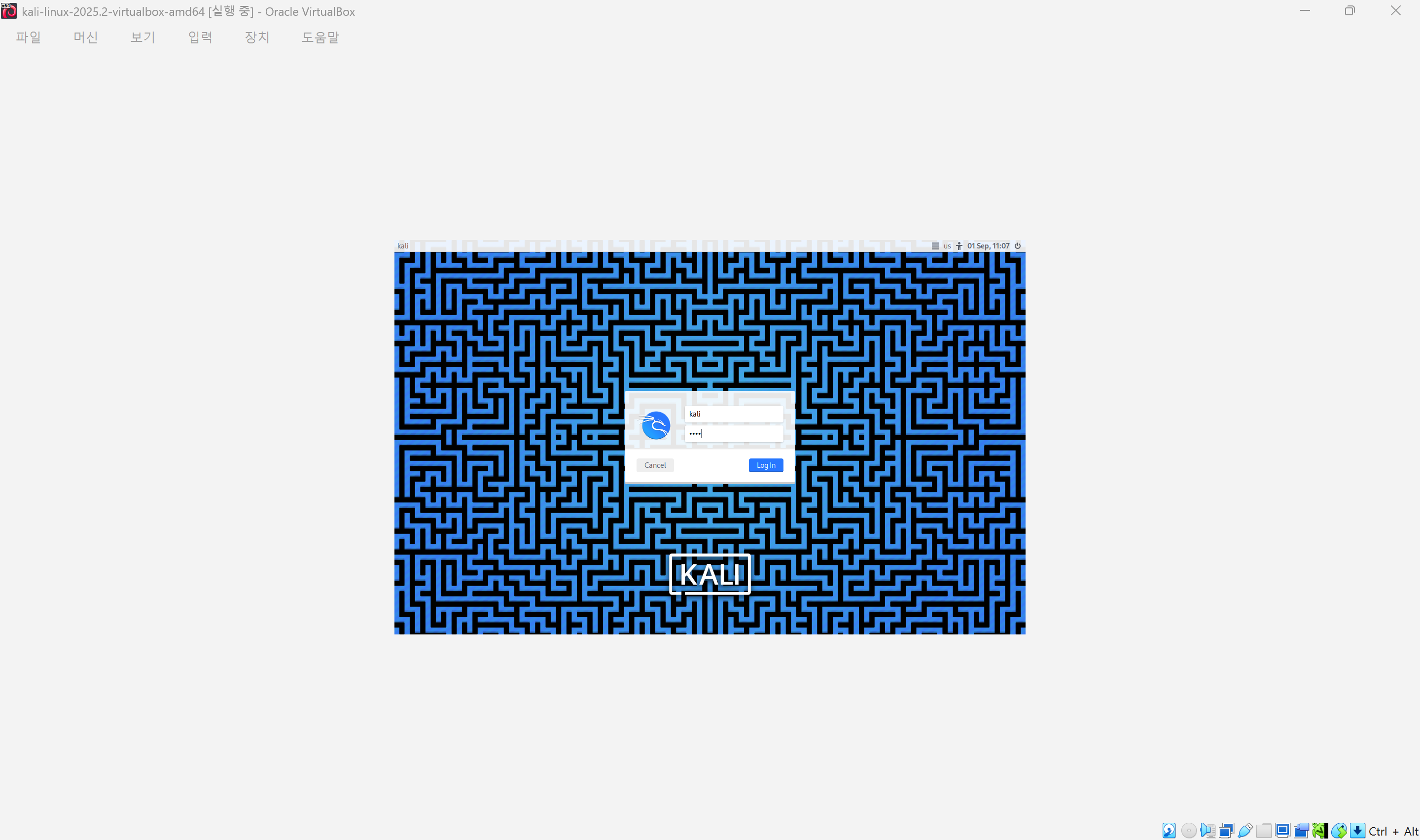

가상머신을 시작한다.

초기 아이디/비밀번호는 kali/kali 이다.

근데...

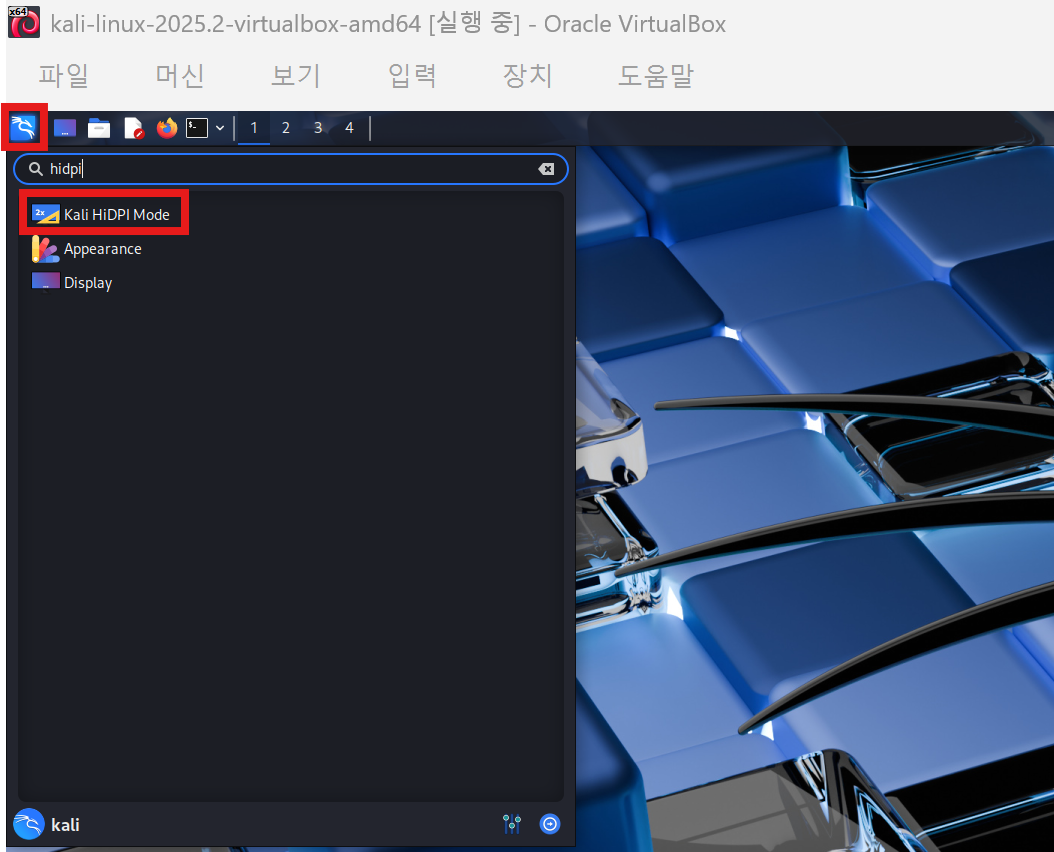

칼리 리눅스의 상단바 및 아이콘, 글씨 등이 매우 작다.

옛날 노트북에서는 괜찮았는데 최신 노트북으로 바꾸니 해상도가 좋아져서 이상해진 것 같다.

이걸 멀쩡하게 만드는 방법을 찾느라 또 몇시간이 걸렸다.

설정(아래 아이콘)에서 HiDPI Mode에 들어간다.

누르자마자 아래처럼 화면이 커지고 스케일링 모드를 유지할 것인지 물어본다. Yes 클릭.

최종화면이다.

실습환경 구축은 끝났다.

사실 비박스는 마우스도 잘 안먹고 키보드도 이상한데,

ip주소만 알아낼 수 있다면(ifconfig) putty 같은 원격접속 터미널로 접속해서 사용하면 된다.

공격은 모두 칼리 리눅스에서 실행하면 편하다.

호스트 컴퓨터로 하면 버프스위트도 따로 설치해야하고, 프록시 설정도 해야하고 살짝 복잡하다.

1. 비박스 가상머신을 켜둔 상태에서 진행한다.

2. 칼리 리눅스 터미널에서 burpsuite 명령으로 버프스위트에 접속한다. 창이 뜨면 계속 주황색 버튼을 누르면 된다.

3. Proxy - Open Browser를 차례로 클릭한다.

4. 비박스 가상환경에서 ifconfig로 확인한 IP주소로 접속하면 bWAPP 홈페이지에 접속할 수 있다.

아이디/비밀번호는 bee/bug로 로그인 하면 된다.

'Projects > 애플리케이션 보안' 카테고리의 다른 글

| [bWAPP] Cross-Site Scripting(XSS) - Stored 공격 실습 (0) | 2025.09.03 |

|---|---|

| [bWAPP] Broken Auth. 비밀번호 무차별/사전 대입 공격 실습 (0) | 2025.09.03 |

| [bWAPP] XML/Xpath Injection 공격 실습 (2) | 2025.09.02 |

| [bWAPP] Blind SQL Injection 공격 실습 (Web Services/SOAP) - SQLMap 활용 (0) | 2025.08.26 |

| [bWAPP] Blind SQL Injection 공격 실습 (Boolean Based) (4) | 2025.08.26 |